ЧТО ТАКОЕ БИОМЕТРИЧЕСКАЯ БЕЗОПАСНОСТЬ? РАСШИРЕННОЕ ОПРЕДЕЛЕНИЕ И СМЫСЛ

Биометрическая безопасность идентифицирует людей путем проверки их физических или поведенческих характеристик. В настоящее время это самый надежный и точный метод физической безопасности, который используется для проверки личности. Биометрия в основном используется в системах безопасности в местах, подверженных кражам или нуждающихся в устойчивой физической безопасности. Такие системы хранят характеристики, которые остаются неизменными на протяжении жизни человека, например, отпечатки пальцев и ладоней, голос, паттерны сетчатки глаза и распознавание лиц.

Эти характеристики хранятся в системе как «шаблоны». Когда кто-то пытается получить доступ к системе, биометрическая система безопасности сканирует их, оценивает характеристики и пытается сопоставить их с сохранёнными записями. Затем, если соответствие найдено, человеку предоставляется доступ к объекту или устройству.

Датчики снятия отпечатков пальцев являются наиболее часто используемым видом биометрических систем безопасности при физическом доступе. Это связано с их более низкой стоимостью. Однако для обеспечения максимальной точности распознавания на объектах с высокой степенью защиты часто используются системы распознавания по радужной оболочке глаза.

ЧТО ТАКОЕ БИОМЕТРИЧЕСКИЕ ИДЕНТИФИКАТОРЫ?

Биометрия основана на автоматизированном распознавании уникальных физиологических идентификаторов. Рисунок вен ладони, детали отпечатков пальцев, форма и рисунок радужной оболочки — все это ваши уникальные биометрические идентификаторы. Чтобы получить полную информацию о биометрии, прочтите наше подробное руководство «Что такое биометрия?»

ЧТО ТАКОЕ БИОМЕТРИЧЕСКАЯ ИДЕНТИФИКАЦИЯ И АУТЕНТИФИКАЦИЯ?

Хотя биометрические системы безопасности могут сочетать идентификацию и аутентификацию, эти две функции разительно отличаются. При биометрической идентификации характеристики человека сравниваются со всей базой данных, тогда как при биометрической аутентификации система проверяет, является ли человек тем, за кого он себя выдает, поэтому его атрибуты сравниваются с одним конкретным профилем из базы данных.

Практический пример: системы безопасности с использованием распознавания лиц могут с помощью видеонаблюдения идентифицировать известных воров, когда те входят в помещение магазина. В магазине также может быть система снятия отпечатков пальцев, которая аутентифицирует сотрудника и пропускает его в комнату с ограниченным доступом — отсканированные данные сравниваются с сохраненным утвержденным шаблоном отпечатка.

Если вы хотите более подробно изучить разницу между двумя функциями биометрии, ознакомьтесь с нашей статьей «Биометрическая аутентификация, идентификация и верификация».

Виды и преимущества

Биометрические способы защиты информации используют уникальные физические и поведенческие характеристики человека для идентификации и авторизации пользователей. Среди наиболее популярных видов биометрии можно отметить:

1. Отпечатки пальцев. Информация о текстуре и уникальных особенностях каждого пальца используется для оценки и подтверждения личности. Главным преимуществом этого метода является высокая точность и надежность распознавания.

2. Распознавание лица. Уникальные черты лица, такие как форма глаз, носа и рта, анализируются для идентификации человека. Этот метод особенно удобен для массового распознавания на публичных мероприятиях, таких как аэропорты или стадионы.

3. Сканирование радужки глаза. Радужка глаза имеет уникальную структуру, которая может быть использована для идентификации личности. Этот метод обладает высокой степенью надежности и практически невозможен к подделке.

4. Голосовое распознавание. Особенности голоса, такие как тональность и ритм, могут служить для идентификации человека. Этот метод удобен для автоматизации процессов, таких как голосовые команды в умных устройствах.

Преимущества биометрических способов защиты информации являются очевидными. Они обеспечивают высокую степень безопасности, так как физические или поведенческие характеристики сложно подделать или украсть. Биометрические данные уникальны для каждого человека и не могут быть легко скомпрометированы.

Биометрические способы защиты информации также обеспечивают удобство использования. Они не требуют запоминания паролей или использования физических устройств, таких как карты или ключи. Вместо этого пользователи могут использовать свои уникальные физические характеристики для авторизации.

В целом, биометрические способы защиты информации представляют собой эффективный и надежный способ обеспечения безопасности данных. Они могут быть использованы в широком спектре отраслей, включая банковское дело, медицину, правительство и т.д.

От чего предостерегает восьмая заповедь

В книге Иеремии сказано, что пойманный вор осрамит не только себя, но и весь народ (Иер. 2:26). Раскрытая кража станет позором для всей семьи, рода, дети вора становятся изгоями, несут моральное наказание наравне с родителями.

Апостол Марк в Евангелии кражи ставит на один уровень с безумством, богохульством и непотребством, которое опоганивает человека (Мар. 7:22-23). Как и много веков назад, воры изгоняются из общества, с ними прекращают общаться, покрывают презрением (Иов. 30:5). Сеющий добро, пожнет добро в 30, 60 и 100 раз. Такой же эквивалент ждет вора, укравший понесет потери также в 30,60 и 100 раз.

Через восьмую заповедь Бог призывает нас быть бескорыстными и милосердными

Каждый раз, когда вам выдадут сдачу больше, чем следует, задумайтесь, не испытывает ли вас Господь, ибо плата будет велика за воровство, а это тоже кража. Порой великий соблазн окутывает христианин получить желаемое, в этот момент обратитесь к Богу с прошением указать, не на опасном ли вы пути (Псал.138:24), чтобы Господь отвел беду и направил на путь верный и вечный.

Господь всевидящий, и всякое воровство можно скрыть от людей, но не от Бога. За всякую кражу придется дать ответ, если не вам, то вашим детям или внукам.

ВИДЫ БИОМЕТРИЧЕСКОЙ БЕЗОПАСНОСТИ

Для обеспечения безопасности используются два основных типа биометрии: физиологическая и поведенческая. Физиологическая биометрия анализирует черты лица, структуру глаз, форму руки и другие характеристики вашего тела, тогда как при поведенческой биометрии система анализирует любой образец поведения, связанный с человеком.

| Физиологические | Поведенческие |

|---|---|

| — Геометрия лица — Отпечатки пальцев — Форма черепа — Сканирование сетчатки глаза — Распознавание по радужной оболочке глаза — Геометрия руки — Рисунок вен на ладонях и пальцах — ДНК-дактилоскопия |

— Распознавание речи — Распознавание по подписи — Динамика нажатия клавиш — Распознавание по походке |

БИОМЕТРИЧЕСКАЯ ЗАЩИТА: FAQ

НАДЕЖНА ЛИ БИОМЕТРИЧЕСКАЯ БЕЗОПАСНОСТЬ?

Биометрическая безопасность очень точна, но не абсолютно надежна. Однако при правильном использовании средств защиты и соблюдении правил информационной безопасности, биометрические системы очень надёжны.

ГДЕ ИСПОЛЬЗУЕТСЯ БИОМЕТРИЧЕСКАЯ БЕЗОПАСНОСТЬ?

Биометрическая безопасность широко используется в банках, аэропортах, розничных магазинах, правоохранительных органах и медицинских центрах.

КАК МОЖНО ПОСТАВИТЬ БИОМЕТРИЧЕСКУЮ БЕЗОПАСНОСТЬ ПОД УГРОЗУ?

Биометрическая безопасность может быть поставлена под угрозу, если хакеры взломают базу данных с биометрическими данными.

ПОЧЕМУ ТАК ТРУДНО ПРЕВЗОЙТИ БИОМЕТРИЧЕСКУЮ ЗАЩИТУ?

Биометрические системы безопасности полагаются на анализ множества точек данных, и в них часто встроена технология защиты от спуфинга.

ЧТО ТАКОЕ УСТРОЙСТВА БИОМЕТРИЧЕСКОЙ БЕЗОПАСНОСТИ?

Биометрические устройства безопасности — это сканеры или камеры, которые фиксируют физические характеристики для анализа и аутентификации.

Толкования восьмой заповеди от святых

Апостол Павел неоднократно обращал внимание христиан на восьмую заповедь Бога, подчеркивая, что всем дана возможность покаяться, но при этом следует в дальнейшем не красть, чтобы не дать места сатане в своей жизни. Самое интересное, что в этом послании (Ефес. 4:28) Павел предлагает работать и что-то производить не только для себя, но и для благословения нищих, ибо благословляющих Бог благословляет (Бытие 12:3). Святитель Ефрем называет кражу злом для поклонников Создателя

Он призывает воздерживаться от этого греха, чтобы пребывать постоянно под покровом Божьим

Святитель Ефрем называет кражу злом для поклонников Создателя. Он призывает воздерживаться от этого греха, чтобы пребывать постоянно под покровом Божьим.

Святой Иоанн Златоуст назвал воровство разложением души, ведущее к наглости и насилию.

Важно! Здесь же звучит ответ тем, кто надеется, что укравши на рубль, понесет наказание меньше того, кто украл тысячи. Святитель подчеркивает, что грех не в количестве украденного, а в состоянии сердца христианина

Иоанн Златоуст подчеркивает, что пребывание в молитве должно быть чистым, а хищение и сребролюбие — грязь для души. Восьмая заповедь «Не кради» дана христианам, как назидание и предостережение от греха, закрывающего двери молитвы и благословений Творца.

Протоиерей Александр Игнатов о 8 заповеди «Не кради»

Динамические методы

Система имеет ряд существенных недостатков, которые делают ее широкое применение нецелесообразным. К основным недостаткам относится:

- Возможность записи голосового пароля при помощи направленного микрофона злоумышленниками;

- Низкая вариативность идентификации. У каждого человека голос изменяется не только с возрастом, но и по состоянию здоровья, под воздействием настроения и т.п.

В системах умный дом голосовую идентификацию целесообразно использовать для контроля доступа в помещения со средним уровнем секретности или управления различными приборами: климатическая техника, освещение, система отопления, управление шторами и жалюзями и т.п.

- Графологическая аутентификация. Основана на анализе рукописного почерка. Ключевым параметром является рефлекторное движение кисти руки при подписании документа. Для снятия информации используются специальные стилусы имеющие чувствительные сенсоры регистрирующие давление на поверхность. В зависимости от требуемого уровня защиты могут сравниваться следующие параметры:

- Шаблон подписи — сама картинка сверяется с той, что находится в памяти устройства;

- Динамические параметры – сравнивается скорость подписи с имеющейся статистической информацией.

ВАЖНО! Как правило, в современных системах безопасности и СКУР для идентификации используются сразу несколько методов. К примеру, дактилоскопия с одновременным измерением параметров руки

Такой метод существенно повышает надежность системы и предотвращает возможность подделки.

Биометрия в реальной жизни

Помимо научно-фантастических фильмов и военного применения, автоматическую проверку подлинности биометрических данных можно использовать в двух случаях.

В некоторых банкоматах используют сканы отпечатка ладони, а некоторые телефонные услуги идентифицируют пользователей на основе голоса. Вторым типом биометрической защиты, встречающимся каждый день, являются сканеры, встроенные в электронные устройства, такие как ноутбуки и смартфоны. Фронтальная камера может быть использована для обнаружения лица, а специальный датчик может сканировать отпечатки пальцев. Многие системы также используют голосовую авторизацию.

Помимо указанных выше проблем, биометрические решения имеют свои ограничения, связанные с мощностью процессора, возможностями датчика или физическими размерами. Чтобы обойти эти ограничения, производители должны уделять больше внимания безопасности системы и её устойчивости. Поэтому вы легко можете обмануть некоторые сканеры с помощью мокрой бумаги с напечатанным отпечатком пальца. А когда в игру вступают реальные деньги, мошенники могут даже начать производить искусственные пальцы.

С другой стороны, законные пользователи часто должны перемещать свои пальцы много раз, чтобы получить доступ – большинство датчиков может работать не правильно, если палец мокрый, грязный или имеет царапины и ожоги.

Системы распознавания лица редко могут различить истинные лица людей с фотографий (хотя некоторые системы проверяют, имеют ли они дело с живым человеком, например, требуют улыбнуться). Однако, во время распознавания лица для разблокировки мобильного устройства эти программы часто демонстрируют чувствительность к условиям освещения и другим факторам окружающей среды. Следовательно, Вы должны иметь «план B» в виде обычного пароля, в противном случае вы не разблокируете устройство в темноте.

Большинство производителей систем голосовой авторизации говорит, что они могут обнаружить обман – как запись, так и мошенников. Но, в действительности, только самые мощные системы выполняют все необходимые сложные вычисления, а некоторые исследователи утверждают, что программы для изменения голоса могут обмануть системы авторизации в 17% случаев. На мобильном устройстве трудно выполнить полный и независимый анализ в режиме реального времени, потому что он потребует помощи со стороны облака, что, в свою очередь, зависит от качества подключения к интернету и подвергает устройство риску атаки типа man-in-the-middle.

Сочетание многих неудобства для легальных пользователей и недостаточного уровня безопасности сдерживает повсеместное внедрение биометрической аутентификации и не заменяет традиционных паролей и PIN-кодов. Безопасная и надежная проверка личности с помощью биометрии возможна только в контролируемых условиях, например, при пересечении границы в аэропорту или в пункте прохождения контроля при входе в компанию.

Технологии и применение

Одной из самых распространенных технологий биометрии является сканирование отпечатков пальцев. Это надежный и точный способ идентификации человека, который может использоваться для доступа к структурам безопасности, охраняемым помещениям или персональным устройствам.

Технология распознавания лица активно применяется в системах видеонаблюдения и доступа. С помощью специальных камер и алгоритмов анализа изображений, системы распознавания лица могут идентифицировать человека по его физическим чертам. Это не только удобно, но и эффективно в борьбе с преступностью.

Голосовое распознавание также является передовой технологией в области биометрии. Оно может быть использовано для аутентификации пользователей в цифровых системах и услугах, а также для контроля доступа. Голосовое распознавание основано на уникальных физиологических особенностях голоса каждого человека и предоставляет высокий уровень безопасности информации.

Помимо этих технологий, биометрия также включает сканирование сетчатки глаза, измерение геометрии лица, распознавание шаблона вен владельца и другие способы идентификации. Все они находят свое применение в различных отраслях, включая банковское дело, медицину, государственные структуры и т.д.

В заключение, биометрические технологии представляют собой современные и безопасные способы защиты информации. Они обеспечивают высокий уровень безопасности и приватности, а также повышают эффективность работы систем и устройств.

Защита информации с помощью биометрических способов

Применение биометрических технологий в области информационной безопасности широко распространено. Они используются для аутентификации пользователей при доступе к компьютерам, мобильным устройствам, банковским системам, охраняемым помещениям и другим объектам, требующим высокой степени безопасности.

Существует несколько типов биометрических способов защиты информации. Наиболее распространенные из них:

| Тип биометрического способа | Примеры |

|---|---|

| Сканер отпечатков пальцев | Считывает уникальные особенности папиллярных линий пальцев |

| Распознавание лица | Анализирует геометрические особенности лица, такие как расстояния между глазами и форма лица |

| Сканер сетчатки глаза | Устанавливает уникальные черты сетчатки глаза, такие как ее структура и расположение кровеносных сосудов |

| Голосовая аутентификация | Анализирует уникальные физиологические особенности голоса и его характеристики |

| Распознавание почерка | Анализирует уникальные признаки почерка и способ написания |

Преимущества биометрических способов защиты информации включают высокую точность и сложность подделки или подбора. Они также обладают высокой удобством использования и не требуют запоминания дополнительных паролей или кодов доступа. Биометрические данные обычно хранятся в зашифрованном виде, что обеспечивает дополнительный уровень безопасности.

Однако, несмотря на все преимущества, биометрические способы также имеют свои ограничения и риски. Некоторые из них включают возможность неправильной идентификации из-за физических изменений, использование скомпрометированных биометрических данных или технических сбоев.

В целом, биометрические способы защиты информации представляют собой эффективное и надежное средство для обеспечения безопасности, которое активно применяется в различных сферах деятельности и имеет большой потенциал для дальнейшего развития.

Итак, как нам выбрать людей, которые будут смотреть наши материалы?

В своем исследовании Тодоров и его коллеги пришли к выводу, что люди могут точно судить о ком-то, увидев его в течение 100 миллисекунд. В ходе последующего исследования Тодоров также обнаружил, что оценка людей по выражению их лиц помогает людям делать точные предположения о том, можно ли к ним подойти или нет. Область мозга, называемая миндалевидным телом, которая контролирует эмоции и поведение, связанное с мотивацией, также участвовала в этом решении. Основываясь на этих выводах, если наши области мозга не повреждены, то у нас есть хорошие шансы предсказать, на кого мы можем положиться, менее чем за секунду.

Еще одним фактором, повлиявшим на нашу способность оценивать выражения лица, была мужественность или женственность лица. Исследование Перретта пришло к выводу, что мужские лица имеют негативные атрибуты (например, холодность и нечестность), поэтому женские лица естественно воспринимаются как более заслуживающие доверия.

Исходя из этого, мы можем смело делать такие выводы. Мы бы не просили людей, которым грустно или сердито, следить за нашими вещами, поскольку это было бы бесчувственно. Мы также не будем спрашивать людей, которые собираются покинуть это место, выглядят так, как будто они вздремнут, или выглядят каким-то образом угрожающе — у них не будет мотивации быть бдительными. Скорее всего, мы выберем кого-то, у кого более мягкие черты лица и кто выглядит довольным.

Кроме того, в интервью The DiamondBack, изданию Университета Мэриленда, Джефф Лукас, профессор социологии, заявил, что люди ищут людей, которым можно доверять, группируя их по идентичностям. То есть в библиотеке колледжа, когда мы хотим, чтобы кто-то посмотрел наши материалы, мы выберем того, кто разделяет нашу идентичность как студента. Он добавил, что мы, скорее всего, поверим, что кто-то, украдкой взгляды или прячущийся в тени, с большей вероятностью украдет наши вещи, чем тот, кто сидит рядом с нами. Полиция их кампуса также добавила, что они никогда не получали сообщений о краже вещей, когда студент просил другого студента посмотреть это.

Следуя этим наблюдениям, мы, вероятно, поверим кому-то, кто разделяет нашу идентичность, похож на нас или принадлежит к той же социальной или культурной группе, что и мы. Даже если это незнакомец, мы бы выбрали того, кто сидит на открытом воздухе или в центре комнаты, а не по бокам.

Производители систем защиты информации

На данный момент на рынке биометрических систем, которые может себе позволить рядовой пользователь лидируют несколько компаний.

- ZKTeco – китайская компания производит бюджетные устройства для контроля доступа с одновременным учетом рабочего времени, которые сканируют отпечатки пальцев и геометрию лица. Такое оборудование востребовано в финансовых и государственных организациях, на заводах и т.д.

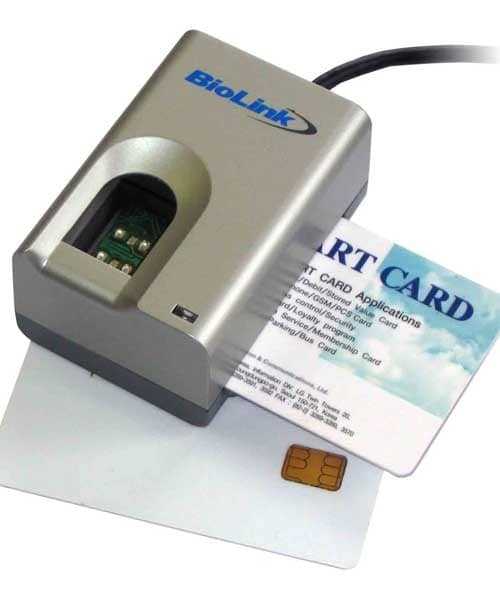

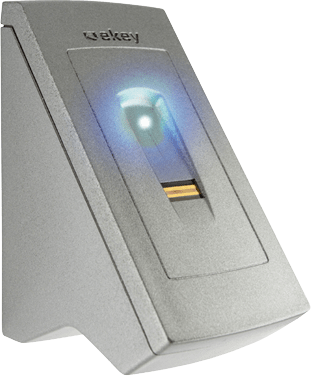

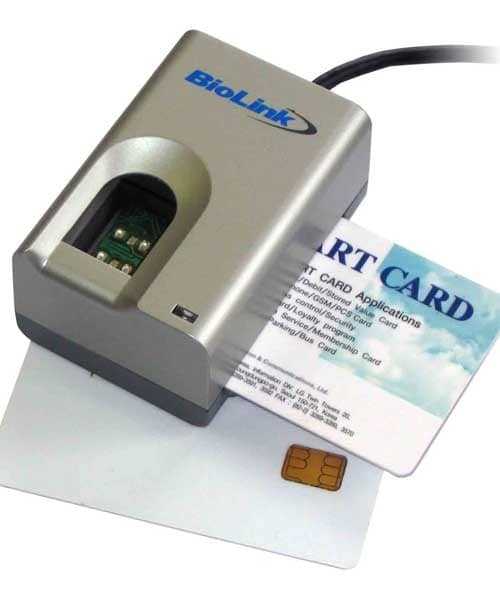

Ekey biometric systems

BioLink – российская компания создающая комплексные системы биологической аутентификации. Среди наиболее перспективных разработок IDenium – программно-аппаратный комплекс, использующий многофакторную аутентификацию для предоставления доступа к программным ресурсам организации с одновременным администрированием прав доступа на аппаратном уровне. Для этого используются устройства BioLink U-Match 5.0 – дактилоскопический сканер с интегрированным считывателем магнитных и/или чипоавных карт.т

Использование биометрических систем в бизнесе и не только существенно поднимет уровень безопасности, но и способствует укреплению трудовой дисциплины на предприятии или в офисе. В быту биометрические сканеры применяются гораздо реже из-за их высокой стоимости, но с увеличением предложения большинство этих устройств вскоре станет доступно рядовому пользователю.

Источник

Защита биометрических персональных данных

Другая важная тема в сфере защиты приватности – обработка биометрических персональных данных.

Биометрические персональные данные – сведения, которые характеризуют физиологические и биологические особенности человека. На основании этих особенностей можно установить личность человека, а также они используются оператором для установления личности субъекта персональных данных ( Федерального закона от 27 июля 2006 г. № 152-ФЗ «», далее – Закон о персональных данных).

Обработка биометрических персональных данных должна осуществляться с письменного согласия субъекта (). Предоставление биометрических персональных данных не может быть обязательным, за исключением прямо предусмотренных этим законом случаев ().

Невозможно собирать биометрию:

- с камер наблюдения

- из других источников, которые не предусматривают предварительного получения согласия.

К исключениям относятся:

- реализация международных договоров РФ о реадмиссии;

- осуществление правосудия и исполнение судебных актов;

- проведение обязательной государственной дактилоскопической или геномной регистрации;

- в случаях, предусмотренных законодательством РФ:

- об обороне;

- о безопасности;

- о противодействии терроризму;

- о транспортной безопасности;

- о противодействии коррупции;

- об оперативно-разыскной деятельности;

- о государственной службе;

- о порядке выезда из России и въезда в нее;

- о гражданстве;

- о нотариате;

- уголовно-исполнительным законодательством.

Палец-сканер

Биометрическая технология сканирования пальцев основана на том, что каждый палец имеет уникальные идентифицирующие особенности, такие как уложение кожи, отпечатки папиллярных линий и расположение вен. Палец-сканеры используются для создания и сохранения уникальных биометрических шаблонов ради последующего сравнения.

Палец-сканеры широко используются для аутентификации пользователя и защиты конфиденциальных данных. Они имеют высокую точность и степень защиты, так как уникальность пальца делает его трудноподдающимся подделке. Палец-сканеры могут быть использованы как самостоятельное устройство или встроены в другие устройства, например, смартфоны, ноутбуки или замки.

Для использования палец-сканера, пользователю необходимо поместить палец на сканер, который затем сканирует его уникальные особенности и сравнивает их с предварительно сохраненными шаблонами в базе данных. В случае совпадения шаблонов, пользователю предоставляется доступ к защищенной информации или функционалу устройства.

Однако, палец-сканеры также имеют свои недостатки. Например, они могут быть взломаны, если идентифицирующий шаблон пальца был украден или подделан. Поэтому для повышения степени защиты, палец-сканеры могут использоваться в сочетании с другими биометрическими методами, такими как сканер сетчатки глаза или распознавание лица.

К чему снится кража женщине или девушке

Представительница слабого пола может рассмотреть в краже различные знаки в зависимости от своего возраста и семейного положения.

Молодой

Юная особа узнает, что парень, в которого она влюблена, интересуется другой девушкой или даже встречается с кем-то. Но эта сердечная драма продлится недолго, ведь скоро у сновидицы появится новый объект симпатии, совершенно свободный.

Зрелой

После сна о воровстве женщина захочет сделать особенный подарок близкому человеку (ребенку, внуку, возлюбленному, подруге и так далее). Причем это не будет что-то купленное в магазине. Это будет личная вещь, которой спящая очень дорожит.

Замужней

Кража снится к вынужденной непродолжительной разлуке с супругом. Скорее всего, на днях он уедет в командировку, в гости к родственникам или на рыбалку с друзьями.

Незамужней

Кража может присниться женщине, которая влюбилась в стеснительного и нерешительного мужчину. Кажется, пришло время брать инициативу в свои руки и предпринимать какие-то решительные меры. Иначе влюбленные так и продолжат топтаться на месте, никак не развивая отношения.

Беременной

Возможно, спящая уже придумала имя для будущего малыша, но неожиданно узнала, что точно так же зовут ребенка ее знакомой, родственницы или коллеги. Поскольку женщина стремится к оригинальности, она откажется от предыдущей идеи и начнет искать новое имя.